110/68 (IT) ประจำวันพฤหัสบดีที่ 20 มีนาคม 2568

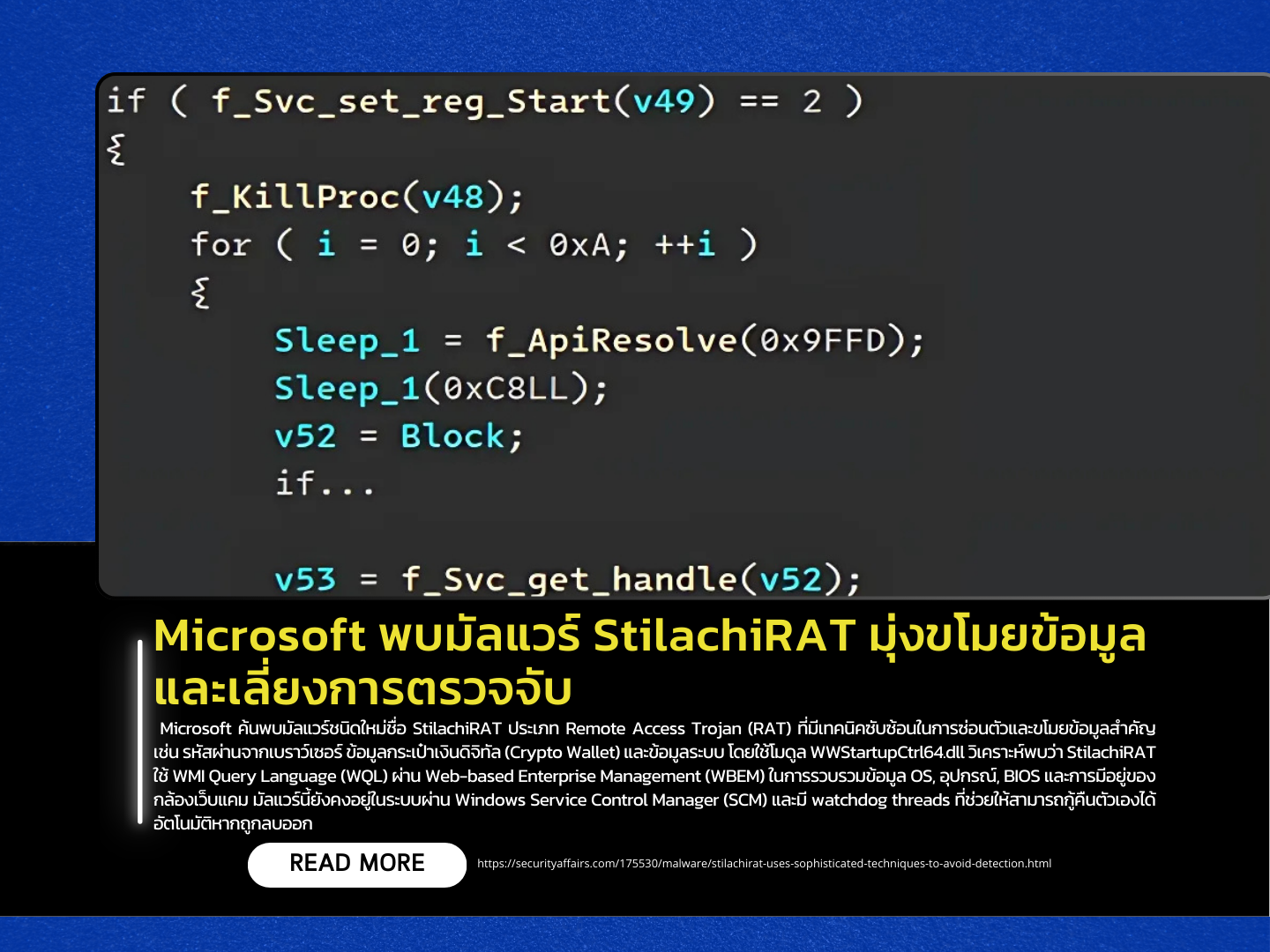

Microsoft ค้นพบมัลแวร์ชนิดใหม่ชื่อ StilachiRAT ประเภท Remote Access Trojan (RAT) ที่มีเทคนิคซับซ้อนในการซ่อนตัวและขโมยข้อมูลสำคัญ เช่น รหัสผ่านจากเบราว์เซอร์ ข้อมูลกระเป๋าเงินดิจิทัล (Crypto Wallet) และข้อมูลระบบ โดยใช้โมดูล WWStartupCtrl64.dll วิเคราะห์พบว่า StilachiRAT ใช้ WMI Query Language (WQL) ผ่าน Web-based Enterprise Management (WBEM) ในการรวบรวมข้อมูล OS, อุปกรณ์, BIOS และการมีอยู่ของกล้องเว็บแคม มัลแวร์นี้ยังคงอยู่ในระบบผ่าน Windows Service Control Manager (SCM) และมี watchdog threads ที่ช่วยให้สามารถกู้คืนตัวเองได้อัตโนมัติหากถูกลบออก

StilachiRAT สามารถขโมยข้อมูลจากส่วนขยายกระเป๋าเงินดิจิทัลมากกว่า 20 รายการ เช่น MetaMask, Trust Wallet, Coinbase Wallet และ TronLink นอกจากนี้ยังดึง encryption_key ของ Google Chrome และใช้ Windows API เพื่อถอดรหัสรหัสผ่านที่บันทึกไว้ ส่งข้อมูลไปยังเซิร์ฟเวอร์ควบคุม (C2) และ IP ที่เข้ารหัสในรูปแบบไบนารี โดยสุ่มใช้พอร์ต 53, 443 หรือ 16000 เพื่อเลี่ยงการตรวจจับ นอกจากนี้ StilachiRAT ยังสามารถตรวจสอบเซสชัน RDP เพื่อเลียนแบบผู้ใช้และเคลื่อนย้ายการโจมตีไปยังอุปกรณ์อื่นในเครือข่าย

เพื่อหลีกเลี่ยงการตรวจจับ มัลแวร์นี้สามารถล้าง log ระบบ, ตรวจสอบเครื่องมือวิเคราะห์, และใช้ค่า checksum แทนชื่อ API Microsoft ระบุว่า StilachiRAT รองรับคำสั่งจาก C2 หลากหลาย เช่น รีบูตเครื่อง, ล้าง log, ขโมยข้อมูล, เปิด-ปิดแอปพลิเคชัน และเชื่อมต่อเครือข่าย นอกจากนี้ ยังมีคำสั่งเฉพาะสำหรับขโมยรหัสผ่านจาก Google Chrome ซึ่งบ่งชี้ถึงเป้าหมายการขโมยข้อมูลและการควบคุมระบบระยะไกล โดย Microsoft ได้เผยแพร่ Indicators of Compromise (IoCs) พร้อมแนวทางป้องกันเพื่อช่วยให้องค์กรสามารถตรวจจับและรับมือกับมัลแวร์นี้ได้