129/68 (IT) ประจำวันพฤหัสบดีที่ 3 เมษายน 2568

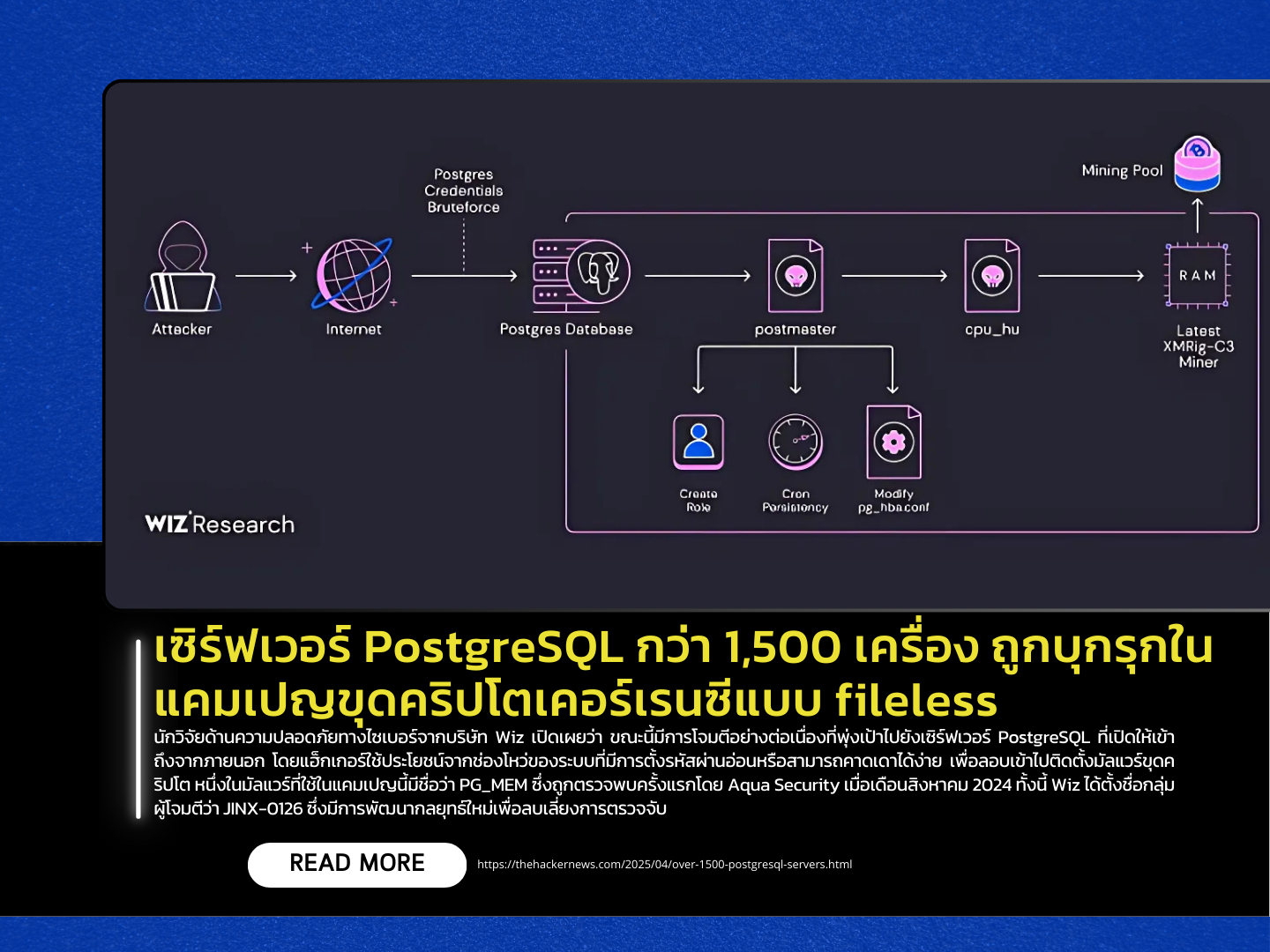

นักวิจัยด้านความปลอดภัยทางไซเบอร์จากบริษัท Wiz เปิดเผยว่า ขณะนี้มีการโจมตีอย่างต่อเนื่องที่พุ่งเป้าไปยังเซิร์ฟเวอร์ PostgreSQL ที่เปิดให้เข้าถึงจากภายนอก โดยแฮ็กเกอร์ใช้ประโยชน์จากช่องโหว่ของระบบที่มีการตั้งรหัสผ่านที่มีความปลอดภัยน้อยหรือสามารถคาดเดาได้ง่าย เพื่อลอบเข้าไปติดตั้งมัลแวร์ขุดคริปโต หนึ่งในมัลแวร์ที่ใช้ในแคมเปญนี้มีชื่อว่า PG_MEM ซึ่งถูกตรวจพบครั้งแรกโดย Aqua Security เมื่อเดือนสิงหาคม 2024 ทั้งนี้ Wiz ได้ตั้งชื่อกลุ่มผู้โจมตีว่า JINX-0126 ซึ่งมีการพัฒนากลยุทธ์ใหม่เพื่อลบเลี่ยงการตรวจจับ เช่น การเปลี่ยนค่าแฮชของไฟล์ไบนารีในแต่ละเป้าหมาย และการเรียกใช้โค้ดอันตรายโดยไม่ทิ้งร่องรอยของไฟล์บนเครื่องเซิร์ฟเวอร์

หนึ่งในเทคนิคที่โดดเด่นของแคมเปญนี้คือการใช้คำสั่ง SQL COPY … FROM PROGRAM เพื่อรันคำสั่งเชลล์บนเครื่องเซิร์ฟเวอร์ที่ถูกโจมตี หลังจากได้รับสิทธิ์เข้าถึงแล้ว แฮ็กเกอร์จะดำเนินการสแกนระบบและติดตั้งเพย์โหลดที่ถูกเข้ารหัสแบบ Base64 ซึ่งเป็นสคริปต์ที่ออกแบบมาเพื่อกำจัดมัลแวร์ขุดคริปโตตัวอื่น ๆ และติดตั้งไบนารีชื่อ PG_CORE นอกจากนี้ ยังมีการดาวน์โหลดไบนารีที่พัฒนาโดยภาษา Golang ซึ่งถูกตั้งชื่อว่า “postmaster” ทำหน้าที่เลียนแบบเซิร์ฟเวอร์ PostgreSQL เพื่อสร้างความคงอยู่ในระบบผ่าน cron job รวมถึงสร้างบัญชีผู้ใช้ใหม่ที่มีสิทธิ์ระดับสูง พร้อมติดตั้งไบนารีอีกตัวชื่อ cpu_hu

มัลแวร์ cpu_hu นี้จะดาวน์โหลดซอฟต์แวร์ XMRig จาก GitHub และรันกระบวนการขุดคริปโตแบบ fileless โดยใช้เทคนิค memfd ของ Linux นักวิจัยของ Wiz ระบุว่า กลุ่มแฮ็กเกอร์ได้กำหนดหมายเลขอุปกรณ์ขุดคริปโตให้แต่ละเครื่องที่ติดมัลแวร์ โดยตรวจพบว่ามี 3 กระเป๋าเงินที่เชื่อมโยงกับผู้โจมตี แต่ละกระเป๋ามี workers ขุดคริปโตเคอร์เรนซีประมาณ 550 เครื่อง ซึ่งแสดงให้เห็นว่าแคมเปญนี้อาจใช้เครื่องเซิร์ฟเวอร์ที่ถูกบุกรุกกว่า 1,500 เครื่อง ในการขุดคริปโตเคอร์เรนซี

แหล่งข่าว https://thehackernews.com/2025/04/over-1500-postgresql-servers.html